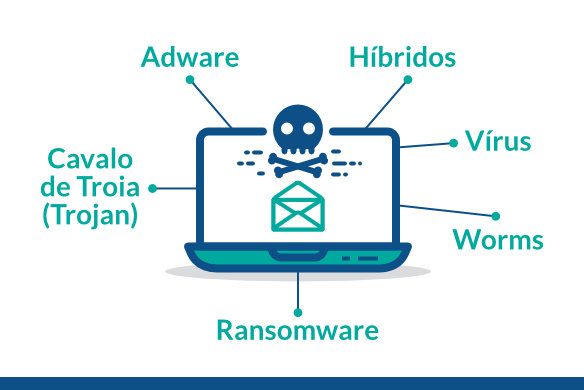

O termo Malware é um termo genérico que significa Malicious Software (Software Malicioso) e engloba qualquer programa de computador projetado para causar dano, roubar dados ou obter acesso não autorizado a um sistema.

Entender as categorias de malware é crucial para reconhecer e combater diferentes tipos de ameaças cibernéticas.

1. 😈 Malware (Software Malicioso)

Malware é o termo guarda-chuva para todos os códigos maliciosos. Um vírus, um trojan, um spyware e um ransomware são todos tipos de malware, mas cada um tem um objetivo e um método de operação específicos.

2. 🐛 Vírus: O Parasita Reprodutor

Um Vírus é um tipo específico de malware que depende de um programa ou arquivo hospedeiro para se espalhar.

- Função Principal: Se replicar e se espalhar.

- Mecanismo: Ele se “anexa” a um arquivo legítimo (ex: um documento de texto ou um executável). Quando o usuário executa o arquivo hospedeiro, o vírus é ativado e tenta infectar outros arquivos no mesmo sistema ou rede.

- Sintomas: Geralmente, a lentidão do sistema e a corrupção de arquivos são sinais comuns de um ataque viral.

3. 🐴 Trojan (Cavalo de Tróia): O Engano Disfarçado

Um Trojan é um malware que se disfarça como um software útil, legítimo ou inofensivo para enganar o usuário e fazê-lo instalá-lo voluntariamente.

- Função Principal: Fornecer acesso secreto ao invasor.

- Mecanismo: O Trojan em si não se replica (diferente do vírus), mas atua como um portão. Uma vez instalado, ele geralmente cria um Backdoor (porta dos fundos) no sistema, permitindo que o atacante tome controle, roube dados ou instale ransomware posteriormente.

- Exemplos: Falsos cracks de software, jogos piratas ou anexos de e-mail que parecem faturas.

4. 💸 Ransomware: O Sequestro Criptografado

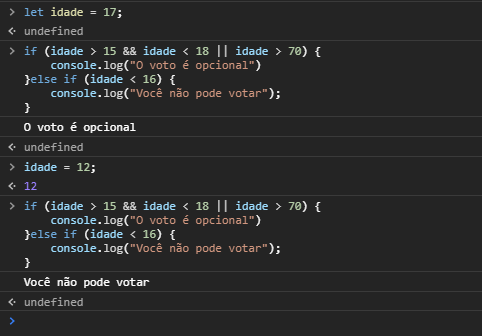

O Ransomware (do inglês Ransom – Resgate) é um dos tipos de malware mais destrutivos e financeiramente motivados. Ele bloqueia o acesso do usuário aos seus próprios arquivos ou ao sistema operacional até que um resgate (geralmente pago em criptomoeda) seja efetuado.

O Processo de Sequestro (Criptografia):

- Infiltração: O ransomware entra no sistema, muitas vezes disfarçado como um trojan ou através de um ataque de phishing.

- Criptografia: O malware começa a vasculhar o disco rígido, identificando arquivos importantes (documentos, fotos, planilhas) e os criptografa usando algoritmos fortes, como AES-256. A chave para descriptografar esses arquivos é mantida apenas pelo atacante.

- Aviso de Resgate: Após criptografar os dados, o malware exibe uma tela de bloqueio ou um arquivo de texto, informando à vítima que seus arquivos foram sequestrados e exigindo um pagamento (o resgate) em Bitcoin ou Monero para receber a chave de descriptografia.

- Consequência: Se a vítima se recusar a pagar, os arquivos permanecem inutilizáveis, muitas vezes permanentemente.

5. 🛡️ Defesa Essencial

A proteção contra códigos maliciosos requer uma abordagem em camadas:

- Antivírus/Antimalware: Manter o software de segurança atualizado para detectar e bloquear ameaças conhecidas.

- Backup de Dados: A defesa mais importante contra o ransomware. Se seus arquivos estiverem isolados e salvos em um backup externo, você pode formatar o sistema e restaurar os dados sem pagar o resgate.

- Conscientização (Phishing): Ser cauteloso com e-mails e links inesperados, pois a Engenharia Social é o vetor de ataque mais comum para a instalação de malware.

Muito bom saber